Problématique : la digitalisation des réseaux d’installations HVAC et la cybersécurité redéfinissent les exigences des infrastructures critiques

La digitalisation des réseaux d’eau, de chaleur, de froid et des installations HVAC transforme profondément les modes d’exploitation. Capteurs intelligents, supervision en temps réel, interconnexion des équipements et plateformes de télégestion sécurisée redéfinissent les standards de performance et de pilotage.

Dans le même temps, cette évolution modifie en profondeur le profil de risque des infrastructures. Historiquement cloisonnés, les réseaux OT (Operational Technologies) ont désormais interconnectés aux systèmes IT (Information Technology) et, dans certains cas, exposés à Internet. Cette ouverture crée de nouvelles surfaces d’attaque, en particulier sur des infrastructures critiques liées à l’énergie et à l’eau.

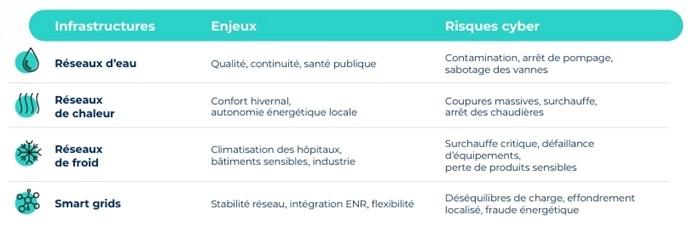

On observe aujourd’hui une intensification des menaces sur ces environnements, avec des impacts directs sur l’exploitation :

- interruption de service sur les réseaux énergétiques

- perte de contrôle d’équipements terrain

- altération ou corruption de données issues des systèmes SCADA

Les collectivités et exploitants doivent désormais composer avec des risques concrets, qui dépassent le cadre purement informatique pour toucher directement la continuité de service et la performance des installations.

Dans ce contexte, la cybersécurité HVAC ne relève plus uniquement d’une approche technique. Elle s’impose comme un enjeu structurant pour la résilience des infrastructures et la fiabilité des réseaux.

La directive NIS2 s’inscrit dans cette dynamique. Elle ne crée pas les enjeux, mais elle vient les structurer, les formaliser et surtout les accélérer.

ANALYSE ET SAVOIR-FAIRE DE L’INDUSTRIEL : vers des architectures de télégestion sécurisée adaptées aux exigences NIS2

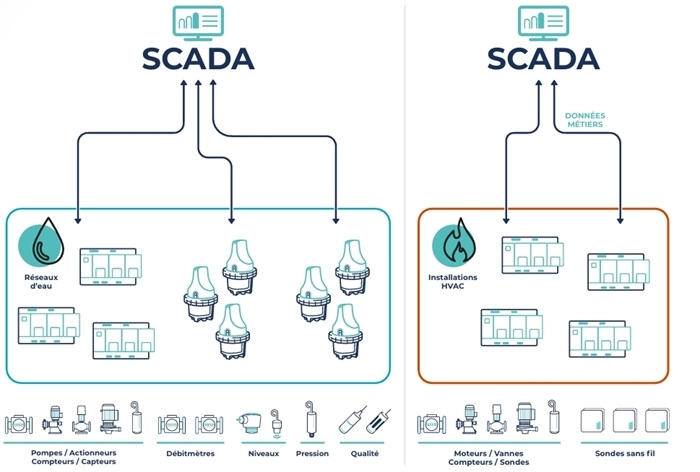

Les architectures historiques de télégestion et de GTB reposent sur des modèles éprouvés, construits autour d’une logique pyramidale associant capteurs, automates et supervision SCADA. Ces infrastructures ont été conçues pour fonctionner de manière autonome, avec un haut niveau de robustesse.

Ce modèle reste pertinent sur de nombreux aspects, mais il montre aujourd’hui ses limites dans des environnements ouverts, interconnectés et soumis à des exigences accrues de cybersécurité industrielle.

Sur le terrain, plusieurs points de friction apparaissent clairement :

- difficulté à gérer des architectures multi-sites

- absence de mutualisation des données entre installations

- dépendance aux interventions terrain pour les mises à jour

- cybersécurité encore largement réactive face aux menaces

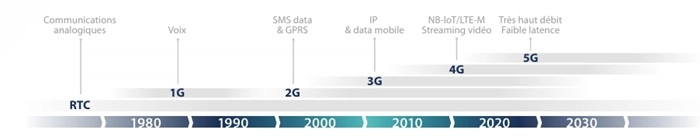

Ces limites deviennent critiques avec la généralisation des communications IP, de la 4G/5G, du NB-IoT et des architectures connectées.

Dans ce contexte, NIS2 agit comme un accélérateur structurant. Elle impose une approche globale de la cybersécurité des réseaux HVAC et des infrastructures critiques, intégrant plusieurs dimensions clés :

- gouvernance cyber et pilotage stratégique des risques

- gestion des accès et authentification forte des utilisateurs

- continuité d’activité et résilience des installations

- gestion des vulnérabilités et mises à jour régulières

- sécurisation de la chaîne fournisseurs

Concrètement, cela transforme les pratiques d’exploitation. La cybersécurité ne peut plus être traitée de manière ponctuelle. Elle devient continue, pilotée et intégrée dès la conception des architectures.

On observe ainsi l’émergence de nouvelles architectures de télégestion sécurisée, intégrant une couche intermédiaire entre les équipements terrain et les systèmes de supervision.

Cette évolution repose sur plusieurs piliers structurants :

- une cybersécurité automatisée, avec gestion des certificats et des identités

- une capacité de mise à jour centralisée des équipements terrain

- une fiabilisation des données avant exploitation dans les systèmes métiers

Cette couche intermédiaire devient un point clé pour répondre aux exigences réglementaires tout en simplifiant l’exploitation quotidienne.

Elle permet également de structurer les échanges entre systèmes via des protocoles standards comme BACnet, MQTT, OPC UA ou API REST, facilitant l’interopérabilité dans des environnements de plus en plus complexes.

Cette évolution traduit une transformation des pratiques d’exploitation, où la cybersécurité devient un sujet structurant au même titre que la performance énergétique.

Elle s’inscrit également dans un cadre plus large, porté par le Cyber Resilience Act (CRA), qui impose l’intégration de la sécurité dès la conception des équipements.

On passe ainsi d’une logique de protection à posteriori à une approche “secure by design”, couvrant l’ensemble du cycle de vie des infrastructures.

SOLUTIONS PRODUITS : des plateformes de télégestion sécurisée pour piloter, sécuriser et valoriser les réseaux HVAC

Dans ce contexte, on voit apparaître des solutions capables d’accompagner cette transformation, en intégrant nativement les exigences de cybersécurité, de pilotage des équipements et de valorisation des données.

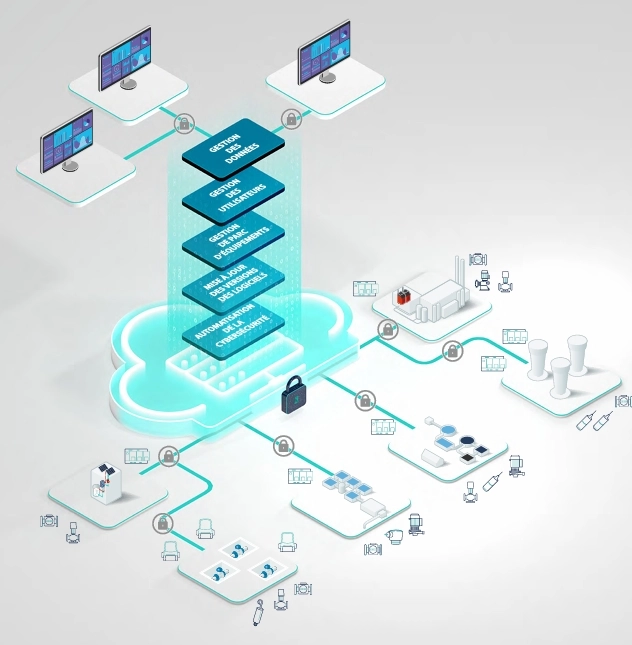

Les plateformes de centralisation s’imposent progressivement comme une brique structurante des architectures de télégestion HVAC sécurisée. Elles permettent de reprendre le contrôle sur des parcs d’équipements distribués, tout en sécurisant les accès et les flux.

Elles apportent plusieurs bénéfices opérationnels concrets :

- vision globale et temps réel des installations

- réduction des interventions terrain et des coûts associés

- sécurisation des accès distants aux équipements

- amélioration de la continuité de service, notamment en période critique

C’est notamment l’approche développée par LACROIX avec sa plateforme LX CONNECT, qui s’inscrit dans cette logique de centralisation et de cybersécurité intégrée.

Cette plateforme permet d’orchestrer la gestion des équipements, des accès et des données, tout en répondant aux exigences de NIS2 en matière de :

- traçabilité des actions

- gestion des vulnérabilités

- contrôle des accès utilisateurs

Elle s’appuie sur des mécanismes avancés comme la gestion automatisée des certificats, le pilotage des identités et la mise à jour sécurisée des équipements à distance.

Elle permet également de centraliser des données fiables et exploitables, directement intégrables dans des systèmes SCADA, des outils d’analytics ou des plateformes d’optimisation énergétique.

L’interopérabilité constitue un point clé, avec l’utilisation de standards ouverts facilitant l’intégration dans des environnements existants et évolutifs.

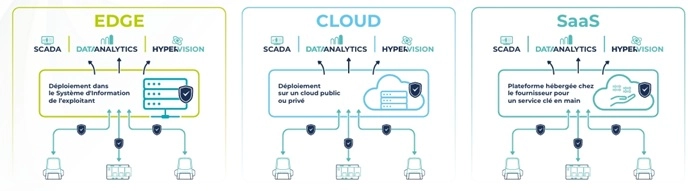

Selon les contraintes des exploitants, ces architectures peuvent être déployées en :

- EDGE, pour une maîtrise complète du système d’information

- Cloud, pour des architectures scalables à grande échelle

- SaaS, pour une mise en œuvre rapide et simplifiée

Cette flexibilité permet d’adapter les solutions aux différents niveaux de maturité numérique, des collectivités aux grands exploitants multi-sites.

Les équipements terrain, notamment les régulateurs connectés compatibles BACnet, s’intègrent dans cette architecture globale pour assurer une régulation performante dans un environnement sécurisé.

Conclusion : NIS2, un levier de transformation durable pour la télégestion sécurisée des réseaux d’installations HVAC

La directive NIS2 marque une étape structurante pour les acteurs des réseaux d’installations HVAC et des infrastructures critiques liées à l’énergie.

Elle formalise des exigences déjà présentes sur le terrain et accélère la transformation vers des architectures plus sécurisées, interopérables et pilotées.

Cette évolution dépasse la simple conformité réglementaire. Elle s’inscrit dans une dynamique globale de modernisation des systèmes de télégestion et de renforcement de la résilience des installations.

Les exploitants qui anticipent ces mutations et structurent leur approche autour de solutions adaptées pourront sécuriser leurs infrastructures tout en améliorant leur performance opérationnelle.

La télégestion “secure by design” devient progressivement un standard, conditionnant directement la capacité des exploitants à garantir la continuité de service, la fiabilité des données et la performance des installations dans un environnement de plus en plus connecté.

DEMANDE TECHNIQUE